Grzyby przesyłają sygnały elektryczne, których wzroce przypominają ludzką mowę

8 kwietnia 2022, 08:28Grzyby generują sygnały elektryczne, których wzorce podobne do wzorców ludzkiej mowy, informuje Andrew Adamatzky z Unconventional Computing Laboratory na University of the West of England. Sygnały takie rozprzestrzeniają się za pośrednictwem grzybni, docierając do różnych części kolonii połączonej za jej pomocą.

Antyspołeczny brak snu. Niewyspani jesteśmy mniej chętni do pomagania innym ludziom

25 sierpnia 2022, 11:22Brak snu niesie ze sobą liczne negatywne konsekwencje. Wiadomo, że zwiększa ryzyko chorób układu krwionośnego, cukrzycy czy nadciśnienia. Okazuje się również, że ma on wpływ na nasze zachowania społeczne. Gdy jesteśmy niewyspani rzadziej jesteśmy chętni do udzielenia pomocy innym ludziom, informują naukowcy z Uniwersytetu Kalifornijskiego w Berkeley.

Nowa metoda ma 400 000 razy zmniejszać liczbę katastrofalnych błędów w komputerach kwantowych

9 grudnia 2022, 12:08Komputery kwantowe mogą, przynajmniej teoretycznie, przeprowadzać obliczenia, które są poza zasięgiem tradycyjnych maszyn. Ich kluczowym elementem są splątane kwantowe bity, kubity. Splątanie jest jednak stanem niezwykle delikatnym, bardzo wrażliwym na wpływ czynników zewnętrznych, na przykład promieniowania kosmicznego. Powoduje ono, że średnio co 10 sekund dochodzi do katastrofalnego błędu i kwantowe układy scalone tracą dane

CERN rozpoczyna prace polowe nad następcą Wielkiego Zderzacza Hadronów

24 kwietnia 2023, 06:13CERN podjął pierwsze praktyczne działania, których celem jest zbudowania następcy Wielkiego Zderzacza Hadronów (LHC). Przyszły Zderzacz Kołowy (FCC – Future Circular Collider) ma mieć 91 kilometrów długości, a plany zakładają, że jego tunel będzie miał 5 metrów średnicy. Urządzenie będzie więc ponaddtrzykrotnie dłuższe od LHC

Teleskop Webba zauważył planety swobodne występujące w parach. To zagadka dla astronomów

13 października 2023, 08:52Dzięki Teleskopowi Webba w Wielkiej Mgławicy w Orionie odkryto już ponad 500 swobodnych obiektów o masach planet. Najbardziej interesujące z nich to 40 nowo znalezionych obiektów w stanowiącej część Mgławicy Gromadzie Trapez, które tworzą odległe pary. Układy takie nie są bowiem tym, czego spodziewamy się po planetach swobodnych, czyli takich, które nie krążą wokół żadnej gwiazdy.

Po raz pierwszy na asteroidzie znaleziono molekuły wody

15 lutego 2024, 16:05W danych zebranych przez Stratospheric Observatory for Infrared Astronomy (SOFIA) zidentyfikowano pierwsze molekuły wody znalezione na powierzchni asteroidy. Odkrycia dokonali naukowcy z Southwest Research Institute (SwRI), którzy przyjrzeli się czterem bogatym w krzemiany asteroidom. Na dwóch z nich zauważyli sygnaturę w średnim zakresie podczerwieni, która świadczy o obecności molekuł wody.

Sony potwierdza rozpoczęcie produkcji PS3

4 sierpnia 2006, 10:54Sony oficjalnie potwierdziło, że PlayStation 3 jest już produkowana, a twórcom gier dostarczono wszelkie niezbędne narzędzia wraz z pierwszymi egzemplarzami konsoli, które posłużą im do testowania swoich programów.

Czym jest hosting? Jak wybrać najlepszy?

15 lipca 2024, 14:15Każdy, kto zakłada jakąkolwiek stronę internetową, powinien zdawać sobie sprawę z tego, jak ważny jest odpowiedni dobór hostingu. Liczba możliwości i rozwiązań w tym zakresie jest bardzo szeroka, dlatego też decyzję w tej kwestii należy podejmować po uwzględnieniu znaczącej liczby czynników. Jak wybrać najlepszy, tani hosting? Wyjaśniamy to w niniejszym poradniku. Zapraszamy do lektury.

Microsoft płaci z własnej woli

10 listopada 2006, 11:15Microsoft podpisał umowę ze studiem Universal. Na jej podstawie część pieniędzy ze sprzedaży odtwarzacza Zune powędruje na konto studia nagraniowego.

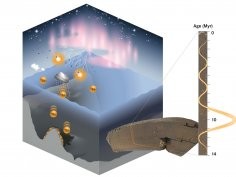

Tajemniczy nadmiar berylu-10. Kosmiczna katastrofa czy zmiana prądów wokół Antarktydy?

11 lutego 2025, 08:22W próbkach pobranych z dna Pacyfiku występuje niespodziewanie dużo berylu-10, informują naukowcy z Niemiec i Australii. Ten rzadki izotop powstaje w atmosferze pod wpływem promieniowania kosmicznego i dostarcza cennych informacji na temat geologicznej historii Ziemi. Jego większa od spodziewanej akumulacja na dnie oceanu może mieć związek ze zmianami prądów lub zjawiskami astrofizycznymi, które miały miejsce około 10 milionów lat temu. Nadmiarowy beryl może być znacznikiem, dzięki któremu będziemy mogli bardziej precyzyjnie opisać historię geologiczną naszej planety.